【樂思情報(bào)中心】大型互聯(lián)網(wǎng)企業(yè)威脅情報(bào)運(yùn)營與實(shí)踐思考

0x00 大規(guī)模系統(tǒng)下的威脅

隨著用戶數(shù)量、業(yè)務(wù)量的增長,互聯(lián)網(wǎng)企業(yè)的業(yè)務(wù)系統(tǒng)也變得越來越復(fù)雜,大量的訪問日志、龐大的代碼倉庫、數(shù)十萬或百萬計(jì)的IDC資產(chǎn)以及幾萬種開源組件構(gòu)成了龐大的業(yè)務(wù)系統(tǒng),但是隨之而來的是大量的威脅,體現(xiàn)在了可產(chǎn)生告警的設(shè)備數(shù)量非常大,使得產(chǎn)生的告警非常之多,并且部分告警是完全無效或者不可運(yùn)營的。正是由于告警數(shù)量的龐大,安全運(yùn)營團(tuán)隊(duì)背負(fù)著巨大的心理壓力和負(fù)擔(dān)去處理,最后發(fā)現(xiàn)是個(gè)誤報(bào)或者說是個(gè)無意義的告警,久而久之安全運(yùn)營就會(huì)疲于應(yīng)付告警,這個(gè)時(shí)候一旦有攻擊出現(xiàn),往往就會(huì)在很短的時(shí)間內(nèi)失去整條防線,也就是經(jīng)常說的一個(gè)段子:每年在安全上砸了一堆錢,但是實(shí)際上還是很容易被人家打進(jìn)來了。龐大的資產(chǎn)、日志、流量,加上海量的不可運(yùn)營的告警,也就間接對業(yè)務(wù)系統(tǒng)產(chǎn)生了大量的威脅。

通過對各種角度上的威脅進(jìn)行梳理后,我們可以把整個(gè)互聯(lián)網(wǎng)企業(yè)可能面臨的安全威脅分為三大類,一類是以通用組件漏洞、僵木蠕為首的面向基礎(chǔ)設(shè)施的威脅,第二類是以業(yè)務(wù)系統(tǒng)缺陷、越權(quán)漏洞為代表的面向業(yè)務(wù)系統(tǒng)的威脅,第三類是以POI/UGC爬取、欺詐流量(也就是刷差評/好評的)等面向業(yè)務(wù)數(shù)據(jù)層面的威脅。有了威脅,才能去談威脅的情報(bào)。

在梳理完上述威脅后,筆者第一時(shí)間也去問詢了一些同行業(yè)的朋友,但是老朋友的反饋多為“買買買”,當(dāng)然這個(gè)可以理解,因?yàn)樽钍∈聝旱姆椒ň褪琴I買買,但是仔細(xì)思考之后,筆者發(fā)現(xiàn)了“買買買”之后會(huì)衍生出來一大堆的問題,比如說如何評價(jià)威脅情報(bào)做的好不好,這也是筆者在接手威脅情報(bào)能力建設(shè)之后被老大挑戰(zhàn)的最多的問題之一;第二個(gè)問題似乎更現(xiàn)實(shí)一點(diǎn),那就是威脅情報(bào)團(tuán)隊(duì)的績效怎么去給,或者說如何評價(jià)威脅情報(bào)團(tuán)隊(duì)的工作對整個(gè)安全建設(shè)工作是有實(shí)際意義的,這兩個(gè)問題其實(shí)在企業(yè)里面是常見但是不太好作答的問題。除了評價(jià)和KPI的問題,威脅情報(bào)本身由于先天的滯后性和本身的缺陷,也有很多不是很好解決的問題,由于問題多了所以便有了以下的段子。

首當(dāng)其沖的是情報(bào)的準(zhǔn)確性,很多情況下我們抓到一條情報(bào)之后,無從判斷真?zhèn)危械臅r(shí)候直接抓到了就直接定性是虛假情報(bào)了,這樣無形增加了很多的運(yùn)營成本。第二個(gè)問題就是消息不對稱,很有可能情報(bào)從原始處獲取到了之后,由于生產(chǎn)的問題導(dǎo)致情報(bào)出現(xiàn)了失真,最后拿到手里是殘缺甚至是錯(cuò)誤的情報(bào),安全運(yùn)營拿到了之后不知道如何處理這類的情報(bào),在這里舉一個(gè)例子,在漏洞預(yù)警中,可能不小心沒有注意到告警描述里面的prior,導(dǎo)致了影響版本的誤判。

第三個(gè)問題其實(shí)更比較常見,我們買了很多IOCs、買了很多情報(bào)服務(wù),數(shù)據(jù)量可能非常之巨大,但是實(shí)際上能拿來運(yùn)營的往往就那么幾條。舉一個(gè)很常見的例子,我們在購買的IOC中只會(huì)提及IP是個(gè)掃描器、是個(gè)僵尸網(wǎng)絡(luò),從來沒有人主動(dòng)了解也沒有人去詢問他掃描了哪個(gè)端口,被哪個(gè)家族的僵尸網(wǎng)絡(luò)bot控制了,更有甚者會(huì)將一些公司的正常資產(chǎn)標(biāo)記成惡意的,這個(gè)時(shí)候沒有人為威脅情報(bào)的結(jié)果負(fù)責(zé),標(biāo)簽就變成了無意義的話題。安全運(yùn)營的同學(xué)見的多了自然就會(huì)對威脅情報(bào)產(chǎn)生了嚴(yán)重的質(zhì)疑,再加上前面提到的安全運(yùn)營會(huì)因?yàn)楹A康母婢霈F(xiàn)了告警懈怠,導(dǎo)致真正有用的情報(bào)沒有能夠及時(shí)處理,讓真的威脅情報(bào)變成了”無效情報(bào)“,變成了為企業(yè)添堵。

最后就是情報(bào)的滯后,舉個(gè)很簡單的例子,就是通用漏洞的威脅情報(bào)。通用漏洞的情報(bào)很多時(shí)候都是看到朋友圈大量轉(zhuǎn)發(fā)或者群里大面積討論才知道有漏洞了,實(shí)際上這個(gè)漏洞很有可能是很早之前就發(fā)了修復(fù)補(bǔ)丁大家完全沒注意的。

再舉個(gè)很現(xiàn)實(shí)的例子,在今年7月12號的時(shí)候Squid(一款Web代理軟件,廣泛用于各大企業(yè)中)發(fā)布了一次安全更新,安全更新提到了包含認(rèn)證、溢出等五個(gè)漏洞,CVSS評分最高6.8,但是到了今年8月底的時(shí)候,ZDI的一篇文章徹底引爆了這個(gè)漏洞,導(dǎo)致朋友圈瘋狂轉(zhuǎn)發(fā),我們拋開這些告警來看,實(shí)際上這個(gè)漏洞已經(jīng)有了一個(gè)月左右的窗口期,這就是典型由于消息滯后所導(dǎo)致的重要情報(bào)漏過,這個(gè)時(shí)候也會(huì)對企業(yè)的系統(tǒng)造成威脅。

這個(gè)時(shí)候,絕大多數(shù)都會(huì)想到,我們要去建立一套完整的威脅情報(bào)體系和運(yùn)營流程,但是這個(gè)時(shí)候往往又會(huì)收到老板的連環(huán)追問:● 買了威脅情報(bào)服務(wù)是不是全接進(jìn)來?

● 威脅情報(bào)數(shù)據(jù)質(zhì)量是否有保證?

● 能不能及時(shí)產(chǎn)生有效的威脅情報(bào)通知或者工單?

● 工單有沒有人跟進(jìn)閉環(huán)或者處理?

● 解決以后有沒有事后復(fù)盤等等問題接踵而至…看完這些你可能有點(diǎn)想放棄了,但是經(jīng)過仔細(xì)考慮一下自己的KPI之后,你會(huì)發(fā)現(xiàn)買買買的方法并不能解決這些問題。所以這個(gè)時(shí)候你就會(huì)考慮構(gòu)建自己的威脅情報(bào)能力了。

0x01 如何構(gòu)建威脅情報(bào)能力

威脅情報(bào)的這一概念實(shí)際上是2013年被Gartner帶火的,Gartner對于威脅情報(bào)的定義是: 威脅情報(bào)是一種基于證據(jù)的知識,包括了情境、機(jī)制、指標(biāo)、隱含和實(shí)際可行的建議。威脅情報(bào)描述了現(xiàn)存的、或者是即將出現(xiàn)針對資產(chǎn)的威脅或危險(xiǎn),并可以用于通知主體針對相關(guān)威脅或危險(xiǎn)采取某種響應(yīng)。就目前看,這一定義對整個(gè)威脅情報(bào)行業(yè)甚至是安全行業(yè)都有一定的指導(dǎo)意義,但是這一個(gè)定義的普適性很高,正是由于其普適性高的原因直接導(dǎo)致了我們在企業(yè)實(shí)際安全運(yùn)營時(shí)候發(fā)現(xiàn),Gartner所定義的威脅情報(bào)并不適用于實(shí)際的安全運(yùn)營場景,原因是未對業(yè)務(wù)層面上的威脅進(jìn)行定義。如果要建立一個(gè)完整的威脅情報(bào)體系,那么就必須要把業(yè)務(wù)系統(tǒng)、業(yè)務(wù)數(shù)據(jù)等業(yè)務(wù)層面的攻擊面以及閉環(huán)流程也納入進(jìn)來,這樣的話我們對于針對企業(yè)各個(gè)層次上的威脅都有對應(yīng)的威脅情報(bào)能力,這就是我們所認(rèn)為的真實(shí)環(huán)境下應(yīng)具備的威脅情報(bào)能力:能夠?yàn)榘l(fā)現(xiàn)潛在或已發(fā)生的威脅(包括但不限于業(yè)務(wù)數(shù)據(jù)、業(yè)務(wù)系統(tǒng)和基礎(chǔ)設(shè)施)提供有效且可靠的消息類型或者知識類型的數(shù)據(jù),且該數(shù)據(jù)能夠通過安全運(yùn)營進(jìn)行高自動(dòng)化的閉環(huán)處理能力,稱之為威脅情報(bào)能力,提供的數(shù)據(jù)稱之為威脅情報(bào)數(shù)據(jù)。

0x02 如何評價(jià)威脅情報(bào)能力建設(shè)的好壞

諸多血淋淋的案例和運(yùn)營經(jīng)驗(yàn)告訴我們,威脅情報(bào)的能力構(gòu)建不是簡單“買買買”就能搞定的,“買買買”不能解決實(shí)際的安全運(yùn)營問題,這個(gè)時(shí)候我們就需要自己打造威脅情報(bào)能力體系了。但是在正式開始威脅情報(bào)的建設(shè)前,我們需要明確威脅情報(bào)能力的一個(gè)指標(biāo),也就是如何去評價(jià)威脅情報(bào)能力建設(shè)的好壞,我們通過內(nèi)部的討論以及我們對于安全運(yùn)營的經(jīng)驗(yàn)和實(shí)踐,為我們的威脅情報(bào)能力設(shè)置了四個(gè)比較現(xiàn)實(shí)的目標(biāo):低延時(shí)、高精度、可運(yùn)營和能閉環(huán)。所謂低延時(shí),目標(biāo)是為了減少安全應(yīng)急團(tuán)隊(duì)的等待時(shí)間,縮短威脅響應(yīng)的時(shí)間,并且盡量減少人工的介入,讓威脅情報(bào)能力能夠幾乎100%自動(dòng)化的運(yùn)營,減少因?yàn)槿藶樵蚨却臅r(shí)間,同時(shí)又保證有效情報(bào)的輸入和處理,所以自動(dòng)化率和有效情報(bào)轉(zhuǎn)化率是在這部分需要關(guān)注的問題。

所謂高精度,指的是采集威脅情報(bào)數(shù)據(jù)的渠道足夠穩(wěn)定,質(zhì)量足夠高,來源足夠可靠,并且通過高準(zhǔn)確度的算法來讓情報(bào)的精準(zhǔn)度和內(nèi)容豐富度達(dá)到可運(yùn)營的標(biāo)準(zhǔn)及以上,這里就需要考驗(yàn)情報(bào)生產(chǎn)算法和情報(bào)渠道的可靠性和穩(wěn)定性,穩(wěn)定的情報(bào)數(shù)據(jù)和渠道是高品質(zhì)威脅情報(bào)的基石。

所謂可運(yùn)營,是指我們的情報(bào)成品也就是FINTEL(全稱為是Final Intelligence,在情報(bào)界的表示交付的情報(bào)成品)的質(zhì)量是否能夠高可讀、高可用同時(shí)具備閉環(huán)的特性,這個(gè)時(shí)候可操作性成為了評價(jià)這部分的指標(biāo)。

最后就是能閉環(huán),前面提到了情報(bào)如果不能夠運(yùn)營和閉環(huán)的話,實(shí)際上就是無效情報(bào),這個(gè)時(shí)候的考核指標(biāo)可能就是閉環(huán)成工單的數(shù)量。

0x03 威脅情報(bào)生命周期和體系建設(shè)

在確定了清晰的目標(biāo)之后,就應(yīng)該開干了,我們在建設(shè)威脅情報(bào)能力體系的過程中,把整個(gè)威脅情報(bào)能力體系劃分成了四個(gè)部分:

1. 威脅情報(bào)數(shù)據(jù)

2. 情報(bào)生產(chǎn)工具

3. 情報(bào)管理平臺(tái)

4. 安全運(yùn)營團(tuán)隊(duì)

這也就是外界所說的人+數(shù)據(jù)+平臺(tái)的方式建設(shè)體系。

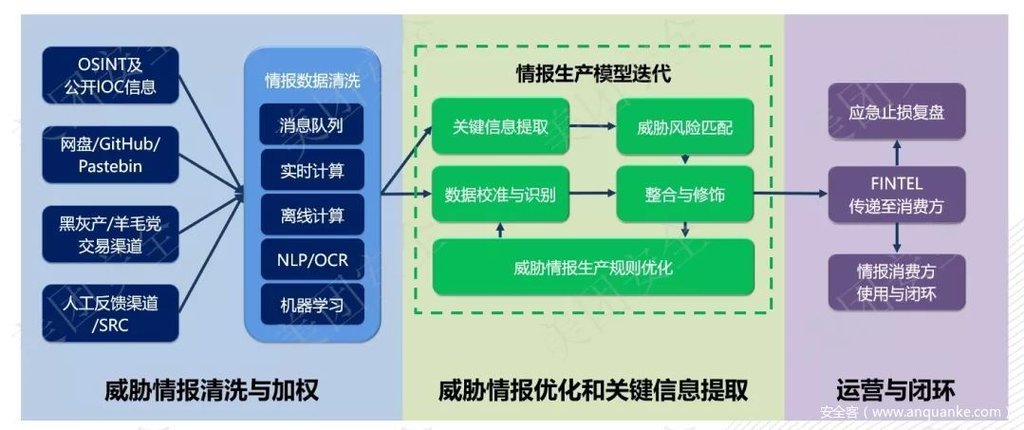

這里數(shù)據(jù)既包含了內(nèi)部的諸如流量、日志、安全設(shè)備告警,也包含了外部的IOC、風(fēng)控情報(bào)、第三方商業(yè)情報(bào)等外部情報(bào)數(shù)據(jù),平臺(tái)這部分比較好理解,主要是為了提高運(yùn)營效率,理想中的威脅情報(bào)平臺(tái)至少需要包含采集端、生產(chǎn)端和傳送端,其中采集端主要負(fù)責(zé)聚合各個(gè)來源的數(shù)據(jù)并且完成諸如分類、去除雜訊、去重等預(yù)處理工作;生產(chǎn)端負(fù)責(zé)的工作主要完成的事情是對威脅情報(bào)的修飾、加權(quán)分析、高階聚合操作,將威脅情報(bào)由預(yù)處理數(shù)據(jù)轉(zhuǎn)換成可用的情報(bào)成品FINTEL;而在傳播端則是將不同種類的情報(bào)成品FINTEL按照需求和運(yùn)營方式傳遞給不同的人,完成后續(xù)運(yùn)營和閉環(huán)的工作。截止到目前,我們在現(xiàn)有威脅情報(bào)體系中已經(jīng)建成了一個(gè)基于威脅情報(bào)生命周期且兼容現(xiàn)有安全架構(gòu)的威脅情報(bào)運(yùn)營體系,同時(shí)建成了兩個(gè)情報(bào)平臺(tái)和三個(gè)數(shù)據(jù)庫,兩個(gè)平臺(tái)其中一個(gè)負(fù)責(zé)完成情報(bào)的閉環(huán)管理,我們叫它MT-Nebula,另一個(gè)完成情報(bào)按需推送,我們叫它MT-Radar,三個(gè)數(shù)據(jù)包含用來刻畫外部資產(chǎn)畫像、外部資產(chǎn)指紋數(shù)據(jù)庫,用來存放通用組件漏洞的漏洞信息數(shù)據(jù)庫,以及集成了公開IOC、自爬取情報(bào)和第三方商業(yè)情報(bào)的外部情報(bào)數(shù)據(jù)庫。在此基礎(chǔ)上,我們也建立了四個(gè)情報(bào)反饋渠道,包含人工、自動(dòng)化、第三方和SRC,我們的SRC是既收漏洞也收情報(bào)的。

0x04 威脅情報(bào)的閉環(huán)與運(yùn)營

首先我們先來談一下企業(yè)的威脅情報(bào)生命周期,根據(jù)我們的業(yè)務(wù)特性和運(yùn)營與閉環(huán)模式,我們根據(jù)實(shí)際的安全運(yùn)營經(jīng)驗(yàn)和威脅情報(bào)的一些理論知識將威脅情報(bào)能力的運(yùn)營和信息的閉環(huán)分為了四個(gè)階段,分別是:威脅情報(bào)策略制定、威脅情報(bào)采集與分析、威脅情報(bào)成品交付與情報(bào)運(yùn)營和事后的復(fù)盤分析。

我們認(rèn)為威脅情報(bào)能力應(yīng)該是一個(gè)規(guī)劃導(dǎo)向的安全能力,并且威脅情報(bào)計(jì)劃是一個(gè)高度可操作的詳盡計(jì)劃,所以在日常的威脅情報(bào)工作中,我們對情報(bào)規(guī)劃這一部分看的很重,甚至一度認(rèn)為沒有規(guī)劃后面做的很多東西可能都是錯(cuò)的甚至是完全相悖的。在實(shí)際操作中,我們可能有35%甚至更長的時(shí)間和精力是在做一個(gè)可操作的威脅情報(bào)計(jì)劃,計(jì)劃的內(nèi)容包含了評價(jià)的指標(biāo)、不同類型情報(bào)的運(yùn)營與閉環(huán)的策略、需要接入哪些類型的威脅情報(bào)、情報(bào)與資產(chǎn)數(shù)據(jù)的交互標(biāo)準(zhǔn)、交付規(guī)范等問題。好的規(guī)劃確實(shí)會(huì)事半功倍,同時(shí)也會(huì)讓運(yùn)營效率更高。其次是威脅情報(bào)能力建設(shè)工作中技術(shù)含量最高的一部分,情報(bào)采集和分析,在這部分主要的工作點(diǎn)是數(shù)據(jù)完整性確認(rèn)、情報(bào)數(shù)據(jù)預(yù)處理、分析建模、精加工和修飾調(diào)整。目前從效果來看的話,在粗處理階段引入機(jī)器學(xué)習(xí)的分類方法,會(huì)使后期情報(bào)數(shù)據(jù)精加工的工作變得異常容易,但是在精加工階段,機(jī)器學(xué)習(xí)又顯得非常”添亂“,一方面是因?yàn)榭蛻舻男枨蟊娍陔y調(diào),另一方面是準(zhǔn)確度的問題。在精加工完畢后,我們需要對FINTEL添加佐料,佐料的作用是為了后面增加情報(bào)的可運(yùn)營性。

下一步進(jìn)入了一個(gè)非常重要且非常難做的環(huán)節(jié),威脅情報(bào)成品的交付和運(yùn)營。如果前面做了詳實(shí)且可執(zhí)行的威脅情報(bào)計(jì)劃,在這里就變得輕松了許多,按部就班按照計(jì)劃執(zhí)行即可,需要考察威脅情報(bào)的準(zhǔn)確性和閉環(huán)成工單的數(shù)量,威脅情報(bào)運(yùn)營手段與其他的安全運(yùn)營手段相比沒有什么特殊之處。

最后一個(gè)階段就是威脅情報(bào)運(yùn)營結(jié)果的復(fù)盤和總結(jié),這部分主要是為了解決情報(bào)反饋出來的問題,也就是所謂的“分鍋大會(huì)”,這一點(diǎn)往往是情報(bào)產(chǎn)生實(shí)際價(jià)值的時(shí)候。值得注意的是,情報(bào)的計(jì)劃可能會(huì)隨著多個(gè)case的積累而發(fā)生改變,并且解決問題不應(yīng)該是追責(zé),而是應(yīng)該閉環(huán)。

當(dāng)我們完成了對威脅情報(bào)能力生命周期的構(gòu)建之后,下一步就是基于這一部分周期來設(shè)計(jì)一個(gè)完整的威脅情報(bào)體系。在設(shè)計(jì)這一部分體系的時(shí)候,首當(dāng)其沖要考慮的應(yīng)該是威脅情報(bào)體系應(yīng)當(dāng)兼容現(xiàn)有的安全體系,其次,要完全按照情報(bào)的生命周期逐漸累加必要的數(shù)據(jù)和分析方法,最后將這些能力和威脅情報(bào)生產(chǎn)算法平臺(tái)化和規(guī)范化。

我們在經(jīng)過一段時(shí)間的運(yùn)營和實(shí)際的應(yīng)用的結(jié)果來看,結(jié)合我們現(xiàn)有的安全能力和體系,我們的威脅情報(bào)體系如下圖所示,該體系分為了五個(gè)層次,分別對應(yīng)上文中威脅情報(bào)生命周期中的四個(gè)環(huán)節(jié),規(guī)劃部分對應(yīng)策略制定環(huán)節(jié),數(shù)據(jù)研判、情報(bào)處理、情報(bào)分析對應(yīng)采集與分析環(huán)節(jié),情報(bào)運(yùn)營、閉環(huán)處理和復(fù)盤分析分別對應(yīng)情報(bào)運(yùn)營環(huán)節(jié)。

在情報(bào)規(guī)劃階段,我們需要考慮的內(nèi)容是我們會(huì)面臨何種類型的威脅、我們?nèi)绾稳ナ占l(fā)現(xiàn)這些威脅所對應(yīng)的威脅情報(bào)、收集到的威脅情報(bào)如何加工成我們想要的FINTEL成品、成品如何交付和運(yùn)營、閉環(huán)策略分別是什么等問題。緊接著就是數(shù)據(jù)研判,所謂數(shù)據(jù)研判第一件事情是先確認(rèn)內(nèi)部的數(shù)據(jù)是否完整、可用,因?yàn)閮?nèi)部數(shù)據(jù)的不可用很有可能會(huì)影響后面的數(shù)據(jù)交叉分析,除此之外,外部情報(bào)也要保證按照事先的情報(bào)計(jì)劃接入對應(yīng)的數(shù)據(jù),保證數(shù)據(jù)是充足的,我們在綜合了業(yè)務(wù)安全情報(bào)和基礎(chǔ)安全情報(bào)后,優(yōu)先考慮接入了黑產(chǎn)情報(bào)渠道監(jiān)控、Github監(jiān)控和人工反饋渠道,而老生常談的IOCs、OSINT數(shù)據(jù)、第三方商業(yè)情報(bào)數(shù)據(jù)甚至是我們自己構(gòu)建的指紋數(shù)據(jù)庫,則以API的形式對外提供檢測服務(wù),允許其它安全設(shè)備接入獲取對應(yīng)的數(shù)據(jù),達(dá)到為安全賦能的目的,同時(shí)我們允許人工反饋情報(bào),實(shí)現(xiàn)現(xiàn)有情報(bào)源的有機(jī)補(bǔ)充。

當(dāng)數(shù)據(jù)準(zhǔn)備完畢后,接下來就是情報(bào)數(shù)據(jù)的預(yù)處理環(huán)節(jié),預(yù)處理需要解決的問題包含:情報(bào)來源格式不統(tǒng)一的問題、情報(bào)來源不可信的問題、情報(bào)素質(zhì)低的問題、情報(bào)重合的問題等,在經(jīng)過預(yù)處理后,我們將會(huì)得到一個(gè)具備初步可分析條件的威脅情報(bào)數(shù)據(jù),成為粗產(chǎn)品。

在拿到粗產(chǎn)品后,我們需要對粗產(chǎn)品進(jìn)行進(jìn)一步的精加工,其目的是為了保證情報(bào)滿足我們最初設(shè)計(jì)的目標(biāo),達(dá)到目的和效果。在經(jīng)過分析后,我們就會(huì)得到完整的情報(bào)FINTEL成品。

緊接著我們在得到FINTEL成品后,會(huì)通過各種形式讓情報(bào)進(jìn)入運(yùn)營狀態(tài),這些形式不拘泥于表象,包括但不限于工單、信息推送等。同時(shí)在這里,平臺(tái)化的能力沉淀就顯得十分重要。到此,我們的情報(bào)能力矩陣就介紹完畢。

0x05 情報(bào)分析技術(shù)探秘

以上內(nèi)容讓我們對情報(bào)體系有了一個(gè)初步的了解,但是作為技術(shù)能力最強(qiáng)的分析,我們需要詳細(xì)闡述一下情報(bào)的分析過程,為了方便大家的理解,我會(huì)以漏洞情報(bào)作為例子來闡述一下具體的操作,整體流程如下圖所示:

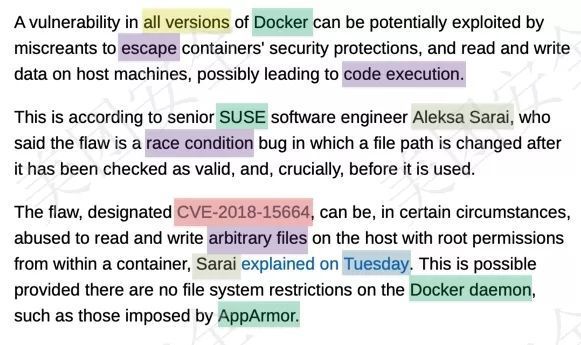

首先在一條情報(bào)進(jìn)來之后,他可能是多種形式,可能是一個(gè)微信群聊的截圖、一篇新聞,也有可能是一條Twitter,大概率也可能是一個(gè)很豐滿的JSON數(shù)據(jù),至于STIX、TAXII、CyBox這種也會(huì)存在,那么這個(gè)時(shí)候我們就需要將這些數(shù)據(jù)通過各種方法整合成我們大概能看懂的一個(gè)粗產(chǎn)品。我們以漏洞情報(bào)為例來說明,當(dāng)我們拿到一個(gè)原始的漏洞數(shù)據(jù)的時(shí)候,他可能是一個(gè)GitHub上的issue,也可能是一封來自于Openwall的郵件,更有可能是某個(gè)群里一句話,通過絕大多數(shù)的實(shí)驗(yàn)和實(shí)際場景,我們認(rèn)為郵件是一個(gè)比較好的切入點(diǎn),因?yàn)榧劝薸ssue又包含了openwall的列表,所以我們往往會(huì)以郵件作為重要的情報(bào)來源之一。在獲取上述情報(bào)來源后,需要對情報(bào)進(jìn)行初加工,這一部分依賴的技術(shù)主要是OC

R技術(shù)和NLP技術(shù),OCR技術(shù)的作用是用來識別圖片中的文本信息,提取出其中的文本,達(dá)到了圖片轉(zhuǎn)文字的效果,在這一部分處理后,我們剩下的多為文本情報(bào)了,這個(gè)時(shí)候NLP技術(shù)將會(huì)幫助我們提取其中的關(guān)鍵信息如詞性、詞頻等,比如說專有名詞、時(shí)間等,獲取到這些信息之后,我們將會(huì)把這些分析結(jié)果向量化,使用機(jī)器學(xué)習(xí)方法(如目前的機(jī)器學(xué)習(xí)網(wǎng)紅算法XGBoost)對這些詞進(jìn)行聚類,然后通過自己訓(xùn)練的模型將關(guān)鍵信息分類,整理到一條數(shù)據(jù)結(jié)構(gòu)中。

對于我們的漏洞而言,在上一步獲取到源數(shù)據(jù)之后經(jīng)過上面提到的方法,我們整理出了以下內(nèi)容,當(dāng)然內(nèi)容不完全正確。很明顯這個(gè)時(shí)候情報(bào)仍然是不可用的,因?yàn)殡m然有了漏洞信息,但是情報(bào)仍然不可

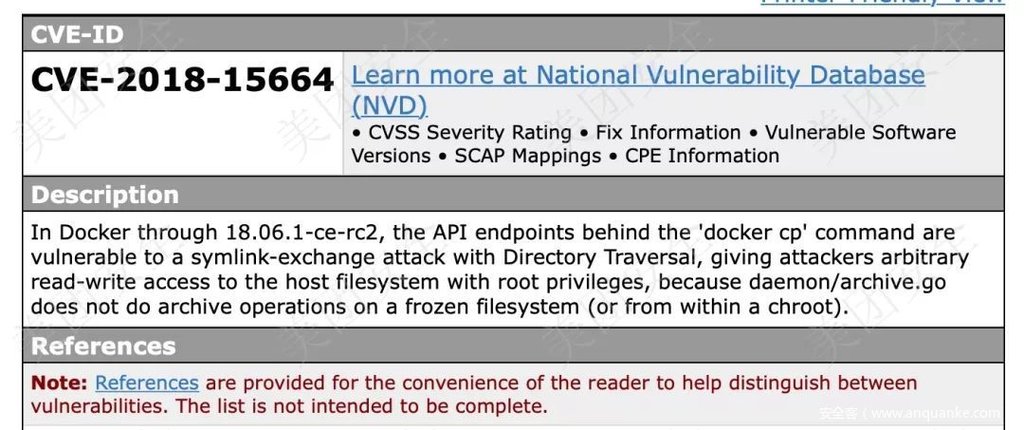

讀、不可用,這個(gè)時(shí)候我們就需要通過其他的情報(bào)進(jìn)行交叉填充,完成對情報(bào)數(shù)據(jù)的補(bǔ)充,如上面提到的漏洞,詳情可以通過MITRE和NVD的官方數(shù)據(jù)庫獲取詳情。

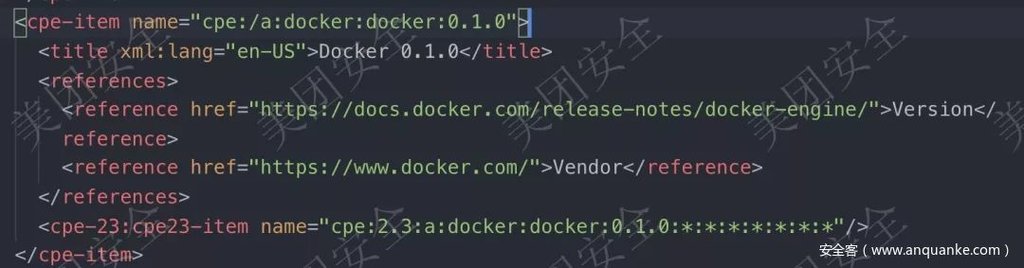

由于我們獲得了版本號,所以在CPE數(shù)據(jù)或者SWID數(shù)據(jù)中,我們可以拉取對應(yīng)廠商對應(yīng)產(chǎn)品下該版本的所有分支版本,這樣就可以獲得完整的影響范圍。

另外我們也可以從官方公告中獲取CVSS數(shù)據(jù),來輔助判斷影響范圍。

這個(gè)時(shí)候,我們大概就得到了一個(gè)詳實(shí)的數(shù)據(jù)結(jié)構(gòu),但是這仍然不是我們想要的FINTEL,這部分只能作為情報(bào)的粗加工產(chǎn)品,傳遞至精加工的流程。

在我們拿到粗加工的情報(bào)產(chǎn)品后,我們會(huì)和內(nèi)部數(shù)據(jù)進(jìn)行交叉分析,同時(shí)引入數(shù)據(jù)的校準(zhǔn)機(jī)制,目前這部分工作絕大部分依靠人工,少部分依賴正則表達(dá)式,同時(shí)我們還會(huì)對情報(bào)封裝快捷操作和功能,將一些必要的英語通過翻譯API翻譯成中文方便運(yùn)營的理解,并且通過不同的影響范圍,人工或者自動(dòng)地調(diào)整情報(bào)成品中各個(gè)情報(bào)源的比重來完善這一情報(bào)生產(chǎn)模型,這一過程稱之為情報(bào)生產(chǎn)模型的迭代,再經(jīng)過人工修飾后,我們就得到了情報(bào)的FINTEL成品。一個(gè)好的FINTEL必須滿足以下條件:保證情報(bào)內(nèi)容可在短時(shí)間之內(nèi)讀懂,所有評估所需要素一應(yīng)俱全,提供閉環(huán)所需解決方案,影響范圍一目了然,方便后續(xù)運(yùn)營閉環(huán)操作。當(dāng)然同類型FINTEL的交付模式應(yīng)有對應(yīng)的交付驗(yàn)收,以保證情報(bào)FINTEL滿足運(yùn)營團(tuán)隊(duì)的運(yùn)營需要。

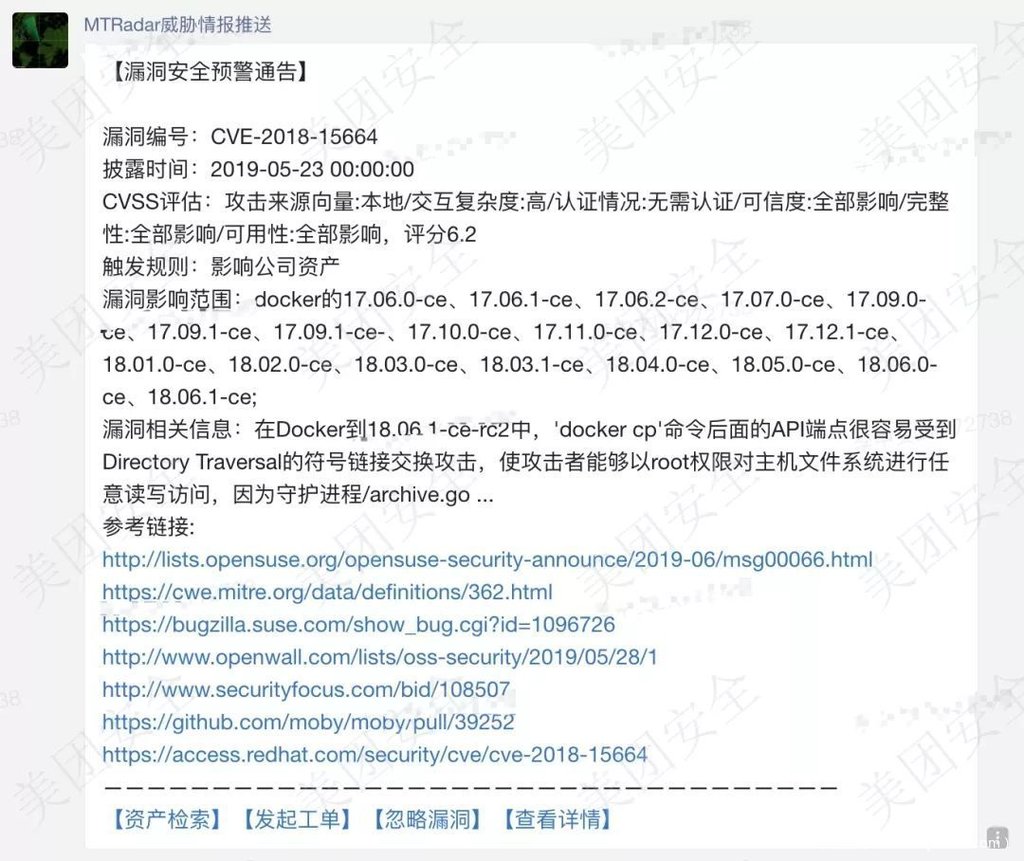

接著上面的漏洞情報(bào),我們最終交付的情報(bào)成品是這樣的。通過上述的運(yùn)營方式,我們一般可以最少提前行業(yè)內(nèi)的預(yù)警十幾個(gè)小時(shí)獲知此漏洞的存在,目前獲取的最長時(shí)間差為7天時(shí)間。

0x06 威脅情報(bào)與安全設(shè)備的聯(lián)動(dòng)

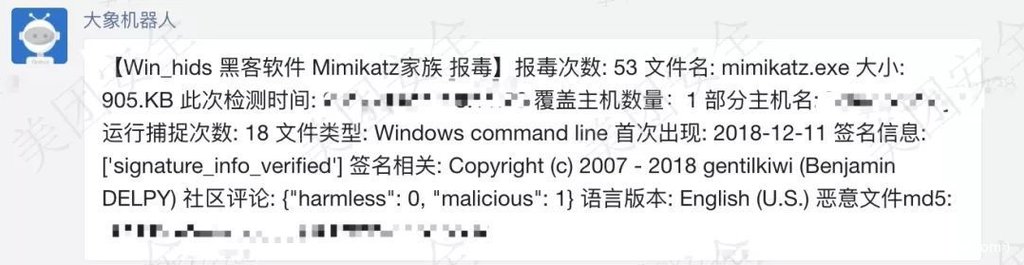

生成的威脅情報(bào)成品如果還有包含信譽(yù)類檢測的功能,我們應(yīng)當(dāng)保證這些功能是被安全設(shè)備調(diào)用的,這也是威脅情報(bào)賦能的一種表現(xiàn)。企業(yè)內(nèi)部的安全產(chǎn)品如果按照生產(chǎn)環(huán)境和辦公環(huán)境劃分的話,生產(chǎn)環(huán)境的三大件是IDS、WAF和防火墻,辦公環(huán)境的三大件是DLP、EDR和郵件網(wǎng)關(guān)(絕大多數(shù)EDR廠商的前身都是殺軟廠商,所以殺軟和EDR在好的產(chǎn)品中應(yīng)該是打包的)。對于各自的三大件,情報(bào)的賦能限于檢測和查詢,如以下的告警則是和HIDS進(jìn)行聯(lián)動(dòng)的應(yīng)用場景。

當(dāng)然業(yè)務(wù)層面上的情報(bào),除了與反爬系統(tǒng)聯(lián)動(dòng)之外,最好的應(yīng)急方式是拉群定損,這個(gè)時(shí)候情報(bào)的評價(jià)就會(huì)體現(xiàn)在快不快上,因?yàn)榭煲馕吨鴵p失會(huì)少,產(chǎn)出會(huì)更明顯一些。

0x07 summary

在龐大的復(fù)雜系統(tǒng)下去干威脅情報(bào),難度不亞于刷王者級副本,從獲取威脅情報(bào)到完全閉環(huán)一個(gè)告警是一個(gè)極其困難且有很大挑戰(zhàn)的過程。雖然很多企業(yè)在構(gòu)建威脅情報(bào)的時(shí)候都不約而同的選擇了以買買買為核心的情報(bào)能力構(gòu)建,但是一直“買買買”實(shí)際上不能解決“未運(yùn)營的威脅情報(bào)不會(huì)產(chǎn)生任何使用價(jià)值”的問題。其實(shí)威脅情報(bào)能力對于企業(yè)安全的價(jià)值最重要的兩點(diǎn)是減少信息不對稱帶來的損失、賦能于安全提高威脅發(fā)現(xiàn)率。但是由于行業(yè)內(nèi)各家對于威脅情報(bào)的理解和看法都不盡相同,所以在威脅情報(bào)具體落地實(shí)施的情況下都是各走各的路,各有千秋。但是我們始終認(rèn)為威脅情報(bào)是規(guī)劃導(dǎo)向的產(chǎn)物,在實(shí)際威脅情報(bào)運(yùn)營和閉環(huán)中,我們發(fā)現(xiàn)很多問題在規(guī)劃階段就可以完全避免這一類問題的發(fā)生。所以在構(gòu)建企業(yè)級威脅情報(bào)能力的時(shí)候,往往坑在規(guī)劃,重在生產(chǎn),難在運(yùn)營,結(jié)果取決于閉環(huán)的結(jié)果。

但是即使做好了,在面對考核和評價(jià)的時(shí)候,往往也要給自己定一個(gè)小目標(biāo),也就是評價(jià)威脅情報(bào)能力好不好的四大標(biāo)準(zhǔn):速度快、情報(bào)準(zhǔn)、可運(yùn)營、能閉環(huán)。有了體系,就需要將能力沉淀下來,構(gòu)建人+平臺(tái)+數(shù)據(jù)的解決方案,在威脅情報(bào)體系建設(shè)中,情報(bào)體系、自動(dòng)化平臺(tái)、數(shù)據(jù)資源、獲取渠道都是會(huì)影響威脅情報(bào)能力的關(guān)鍵指標(biāo),過程不重要,在結(jié)果導(dǎo)向的環(huán)境下,F(xiàn)INTEL的好壞才是成敗的關(guān)鍵,因?yàn)镕INTEL的好壞直接決定運(yùn)營難度,好的FINTEL需具備易讀懂、可操作、能運(yùn)營的特性,讓運(yùn)營同學(xué)一看就能用。

雖然各家對于威脅情報(bào)的看法不盡相同,但是希望這篇文章闡述到的觀點(diǎn)能夠成為一個(gè)可供同行參考的模型,這才是真正意義上的威脅情報(bào)為行業(yè)賦能。

信息來源:網(wǎng)絡(luò)

圖片來源:網(wǎng)絡(luò)

如有侵權(quán)請聯(lián)系刪文

400-603-8000

400-603-8000

400-603-8000

400-603-8000